更新:2025-06-13,彻底重写了文章

屠龙勇士终成恶龙,谷歌浏览器越来越臃肿了,功能上也是越来越一意孤行了,活脱脱的浏览器寡头,Fuck Google Chrome,火狐加油呀

如你所见,本文的宿敌就是集成于 Chrome 的安全浏览机制(90%)和其他一些零碎的安全措施

先骂一顿

Chrome 净不干人事,实现存粹的浏览体验的本分事不做 ,企图对用户的电脑指手画脚,强行增加没意义的安全机制浪费用户时间,严重性等同于谋财害命也不为过

访问网址的 URL 审计拦截

下载文件的链接审计拦截

下载文件的相关信息上报谷歌服务器、文件哈希值、大小、时间、类型、内容

基于文件后缀名的安全策略

查找有害软件,向 Google 报告在此次清理期间在您计算机中发现的有害软件、系统设置和进程的相关详情

下载完使用内置反病毒模块扫描

http/https 协议混合内容拦截、警告

本地内网环境 127.0.0.1/localhost 的 URL 请求拦截

本地环境的文件安全协议限制

...

我只能说学到国内流氓软件的精髓了,主动提供了一个禁用安全浏览的开关,关了还是开,因为所有下载行为全被拦截,提示 已拦截未经验证的下载内容,点进去,结果司马昭之心路人皆知,是一个带着超链接指向的 开启安全浏览可更快地安全下载文件???

我关闭安全浏览就是需要完全屏蔽你的安全设置,你给我逆行倒施是吧?验证虚空吗?

正式开始前,请先考虑如下几个方案,更加快速,省心,一步到位

推荐使用开源的基于 Chromium 项目构建的 Supermium 浏览器

Supermium

https://www.alipan.com/s/WR1cJVAhTvt

提取码 5pf5

也可自行去 GitHub 下载

- 保留所有谷歌生态系统,可以登录谷歌账号同步浏览器数据

- 只需在浏览器设置中关闭安全浏览,会完全移除谷歌所有内置安全机制,包括内置在浏览器的反病毒扫描扫描模块,下载完无病毒扫描

- 无需使用本文的方法进行各种设置,安装完,仅需在设置关闭浏览器的安全浏览就能开箱即用,不用去跟谷歌浏览器的内置安全措施扳手腕了

- 恢复对旧版系统的支持,如 windows 2000/xp/7/8/8.1 都能运行,并且提供 32 位系统的安装包支持

- 完整便携模式支持,安装时可选使用便携模式,不写后台服务、注册表信息,纯绿色,可以随意移动便携模式的目录到任意系统,且不会丢失用户配置数据、浏览器扩展及扩展的数据

- 开源方案,代码可审计,托管在 GitHub

- 完整的 Manifest V2 扩展支持(被谷歌放弃的那个)

- Aero Glass 和 Aero Glass 风格的标题栏

- 自定义选项卡选项包括梯形选项卡、透明选项卡和轮廓选项卡

- 大量高级特性的第三方 flags 参数

我强力推荐这个方案,什么:你不相信这个开源的项目?固执的必须使用官方构建版本?那就继续往下看吧

另一个方案 ungoogled-chromium

尽量保留了与默认 Chromium 相同的使用体验,旨在成为一个直接的替代品

基于谷歌最新 Chromium 源码自动构建的浏览器,自动实时同步上游 Chromium 最新 commit 进行全自动构建打包,移除了所有依赖于谷歌网络服务的功能和组件,移除与谷歌服务器的通信,提升了用户隐私,同时增加更多功能和新特性(默认不启用)

主要针对那些希望在使用 Chromium 浏览器的同时,避免与谷歌服务关联、提高隐私和控制权的用户。而 Chromium 本身则是谷歌开发和维护的开源项目,与谷歌的服务生态系统紧密集成

我分享保存到了国内网盘一份,也可以自行在 GitHub 项目下载

https://www.alipan.com/s/6CRtfQDmi1Z

提取码 10et

ungoogled-chromium 项目: https://github.com/ungoogled-software/ungoogled-chromium

正式开始收拾 Google Chrome

- 按说明操作后,你能实现什么

除了 无法解决谷歌内置构建的病毒扫描模块,但其他安全措施已经移除了,诸如此类的: - 所有下载类型的二次确认安全风险警告,点击即下

- 移除谷歌基于文件后缀的安全策略

- 屏蔽 URL 审查

- 所有文件均支持自动打开

- 屏蔽傻逼谷歌的所有安全浏览相关的云端服务

- 屏蔽 http 协议下的各种安全机制阻拦

- 启用浏览器内置的多线程下载

什么是谷歌浏览器内置构建的反病毒扫描模块:仔细观察,你们应该有注意过,无论文件大小是什么,明明已经下载完成,仍然需要等待 N 秒才能打开文件,这个等待(卡在那里)的过程就是在进行病毒扫描

如何关闭这个行为:只能使用上述的那 2 个浏览器或自行搜索资料解决,如果你使用谷歌官方 Chrome 浏览器,除了关闭安全浏览,不然无法移除这个措施,然而搞笑的是,如上所述,关闭安全浏览之后,谷歌浏览器会把所有下载行为视为风险直接拦截

先测试下这些链接的拦截情况,以便后续对比验证:

测试 URL 样例 1,崩坏3 桌面服客户端下载器,访问 https://bh3.mihoyo.com/main ,点击 PC 下载,下载直链:https://bundle.bh3.com/public/PC/Bh3_release_2.23.2.0.exe ,触发拦截

测试 URL 样例 2,QQ 电脑管家在线下载器,进入 https://guanjia.qq.com/product/weixin/ 页面,点击 微信、管家一键下载,触发拦截,或本页下载直链:https://pm.myapp.com/invc/xfspeed/qqpcmgr/download/QQPCDownload70580.exe ,应该不触发

测试 URL 样例 3,Microsoft Edge 浏览器在线下载器,访问 https://www.microsoft.com/en-us/edge/download?form=MA13FJ ,点击 Download for Windows 11 / 10 ,触发拦截,本页面直接点击下载直链:https://c2rsetup.officeapps.live.com/c2r/downloadEdge.aspx?platform=Default&source=EdgeStablePage&Channel=Stable&language=zh-cn&brand=M100,应该不触发

测试 URL 样例 4,逍遥模拟器安装包,访问 https://www.xyaz.cn/,点击 立即下载 → 个人版,应该触发,本页面点击下载直链:https://download.microvirt.com/download/XYAZ-Setup-8.1.2-ha12ab0d7e.exe,应该不触发

可以看到 Chrome 安全机制比较复杂,检测文件后缀、下载网页、检测了类似 referer header 值里面的域名,因为当 referer 为空去下载风险文件直链,是不触发的,或者 referer 里面的域名没有命中风控

做进一步测试,使用 CORS Unblock 扩展移除拦截网站的 Referer 和 Origin 请求 header,确定是 referer 问题

关闭下载完之后,直接加载部分后缀的文件时触发的安全扫描(系统级)。

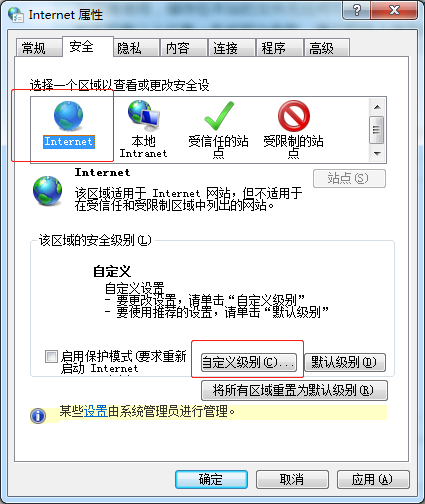

Win 键 + R,打开运行对话框,输入 inetcpl.cpl,打开Internet选项,点击 安全选项卡,选择 Internet 区域,选择自定义级别。

在弹出的二级界面中,找到 加载应用程序和不安全的文件,把这个选项改成 启用,并确定保存,如图:

允许多线程下载

浏览器地址栏打开 chrome://flags/#enable-parallel-downloading,将值改为 Enabled

谷歌浏览器桌面快捷方式追加如下启动参数:

- 允许加载不安全脚本/内容【关闭不安全提示直接加载】,关闭 Chrome 安全浏览的下载保护:

--allow-running-insecure-content --safebrowsing-disable-download-protection --disable-features=InsecureDownloadWarnings

- 移除 Chrome 的基于文件后缀名的安全策略

下载下面的文件并解压,运行一键修改.bat,重启浏览器后立刻生效

下载地址

Fuck_Google_Chrome

https://www.alipan.com/s/fiDzCAFDGHF

提取码 r4f0

想知道什么后缀会被谷歌浏览器给拦截,详情参见这个链接

https://chromium.googlesource.com/chromium/src/+/refs/heads/main/components/safe_browsing/content/resources/download_file_types.asciipb

以上链接可能需要魔法才能访问。

我看了下,截止到博文发表日期,谷歌统计了 387 个文件后后缀,搜索 ALLOW_ON_USER_GESTURE关键字,就是那个总是要用户确认是保留还是确认的文件后缀,占了199个

倒回去测试文章开头提供的下载链接,检查拦截情况,应该全部秒下载无拦截和提示

- 增强:如果有在使用谷歌账号服务,并且登录了浏览器,可以关闭与账号搭配的 增强安全浏览,访问 https://myaccount.google.com/account-enhanced-safe-browsing

另附:谷歌最新正式稳定版 x64 位 离线安装包 永久静态下载直链(谷歌会实时更新,链接始终指向最新正式版):

https://dl.google.com/tag/s/installdataindex/update2/installers/ChromeStandaloneSetup64.exe

以上地址转载自:

https://www.jianshu.com/p/9863974cd1b4

或者也可以在异次元这里下载,版本更全,且也全是官方链接:

https://www.iplaysoft.com/tools/chrome/

如何自己编译 download_file_types.pb 文件,以如下环境为例

环境:

- Ubuntu 22.04.2 LTS

- 至少 7 G 的空闲空间(du -sh ~/chromium = 6.2 GB,再加上其他附加工具依赖,还会多一些)

- protoc v27.1

- 获取

download_file_types.pb所使用的数据结构定义文件download_file_types.proto,在其基础上修改结构定义与数据内容,重新生成 .pb 文件

https://source.chromium.org/chromium/chromium/src/+/main:components/safe_browsing/content/common/proto/download_file_types.proto

备注:可能需要自备魔法

修改相关选项default_file_type 字段定义了默认的文件类型,这是是无,以便使用修改过的默认值ping_setting 字段定义了 ping 类型,这里肯定改为 1,取值有

SAMPLED_PING = 0;

NO_PING = 1;

FULL_PING = 2;

DangerLevel 定义了文件危险级别,这里肯定改为 0 取值还有 1:表示文件可能危险,下载时会有提示了,需要用户明确操作才能继续下载,取值 2,危险文件,浏览器会阻止下载或显示警告提示,Fuck chrome

NOT_DANGEROUS = 0;

ALLOW_ON_USER_GESTURE = 1;

DANGEROUS = 2;

AutoOpenHint 定义了自动打开行为,这里改成 1,允许用户自己选择下载完后是否自动打开,取值还有 0,强制不允许

DISALLOW_AUTO_OPEN = 0;

ALLOW_AUTO_OPEN = 1;

修改后 download_file_types.proto 最终内容如下

syntax = "proto2";

option optimize_for = LITE_RUNTIME;

package safe_browsing;

message DownloadFileType {

optional string extension = 1;

optional int64 uma_value = 2;

optional bool is_archive = 3 [default = false];

enum PingSetting {

NO_PING = 1;

}

optional PingSetting ping_setting = 4 [default = NO_PING];

enum DangerLevel {

NOT_DANGEROUS = 0;

}

enum AutoOpenHint {

ALLOW_AUTO_OPEN = 1;

}

enum PlatformType {

PLATFORM_TYPE_ANY = 0;

}

message PlatformSettings {

optional PlatformType platform = 1 [default = PLATFORM_TYPE_ANY];

optional DangerLevel danger_level = 2 [default = NOT_DANGEROUS];

optional AutoOpenHint auto_open_hint = 3 [default = ALLOW_AUTO_OPEN];

optional uint64 max_file_size_to_analyze = 4 [default = 18446744073709551615];

optional int64 file_weight = 5 [default = 0];

}

repeated PlatformSettings platform_settings = 5;

enum InspectionType {

NONE = 0;

}

optional InspectionType inspection_type = 6 [default = NONE];

}

message DownloadFileTypeConfig {

optional uint32 version_id = 1;

optional float sampled_ping_probability = 2 [default = 0];

repeated DownloadFileType file_types = 3;

optional DownloadFileType default_file_type = 4;

optional uint64 max_archived_binaries_to_report = 5 [default = 0];

}

开始编译

安装基本依赖

apt install protobuf-compiler build-essential git python3 python3-pip curl

mkdir protoc && cd protoc

wget https://github.com/protocolbuffers/protobuf/releases/download/v27.1/protoc-27.1-linux-x86_64.zip

cp ./bin/protoc /usr/bin/获取 Chromium 只关于

download_file_types部分的源码mkdir

git clone --depth 1 https://chromium.googlesource.com/chromium/src.gitcd ~/chromium/src/components/safe_browsing/content/common

protoc download_file_types.proto --descriptor_set_out=download_file_types.pb- 存储到本地

download_file_types.pb就是编译成品,下载到本地电脑测试

对于较新版的 Chrome,如 v123,可以访问 chrome://components 手动下载官方的 File Type Policies 文件进行覆盖恢复

编译时遇到的问题参考链接

谷歌官方 Linux 下构建 Chromium 指南

https://chromium.googlesource.com/chromium/src/+/main/docs/linux/build_instructions.md

21 条评论

You are a life saver!

看了这篇文章,豁然开朗,难怪这么难关闭那个"此类型的文件可能会损害设备"

这个可以关闭的,不是很复杂

tg联系你了,可以加里面的微信QQ联系

测试通过一次之后能否免审核评论

评论测试

不是,是因为有审核,我没加提示

评论发不出来....是不是有一些文字被屏蔽了

好像回复不了...我重新发个评论吧...就是文件下载好以后,明显看到进度条已经跑满,但是却还是卡在100%(明显是在验证文件),和开启安全浏览时的状态一样.........

就是下载好文件后明显看到进度条已经跑满,却还要等待4-5秒钟后文件才能使用。跟开启安全浏览时状态一样...

大佬你飞机号怎么是机器人.....。。。。

就是文件下载好了以后,明显可以看到进度条已经跑满。但是却还要等待4-5秒钟经过一个验证,文件才能用,跟开启安全浏览时的状态一样..............

还是有文件验证....,替换好合并注册表后下载文件确实没有提示了,但是下载好的文件还是会经过安全验证几秒钟才可用....

具体是什么意思嗯?我建议你用那个 Un-google 的chromium构建项目,一步到位,下载完的文件我这边测试没有复现,可能是别的地方没弄好,方便的话可以联系下 tg: @szkznBot,我这是跟谷歌浏览器杠上了

实测按教程1-3操作后,运行修改好的注册表文件且用全部后缀加白名单的文件进行替换,所有测试下载仍被拦截。求更新啊

什么版本的Chrome

蓝奏盘有密码啊~~~

啊,没注意,已更新内容加入了外链密码,密码:b15hsf

基本不弹了,但还是会有。😭

还没重写内容,我先鸽一会,抽空再更新内容

牛,找了这么久,终于发现解决方法了,烦人的下载警告终于没有了

隔一段时间我再更新,把做好的成品分享出来,包括注册表修改好的成品文件,一键双击导入,修改好的download_file_types.pb